跳转到

一、概述

我们致力于建立各个维度的文件样本特征,将文件样本数据进行多方位的全面分析,但是对于文件这种具有非结构化特性、强业务关联性的数据,很难将所有分析维度全部变为结构化检索内容。

为了满足各个分析场景对于文件样本数据的需求,支持用户根据自身需求对样本进行分析,我们建立了样本狩猎功能。

二、功能

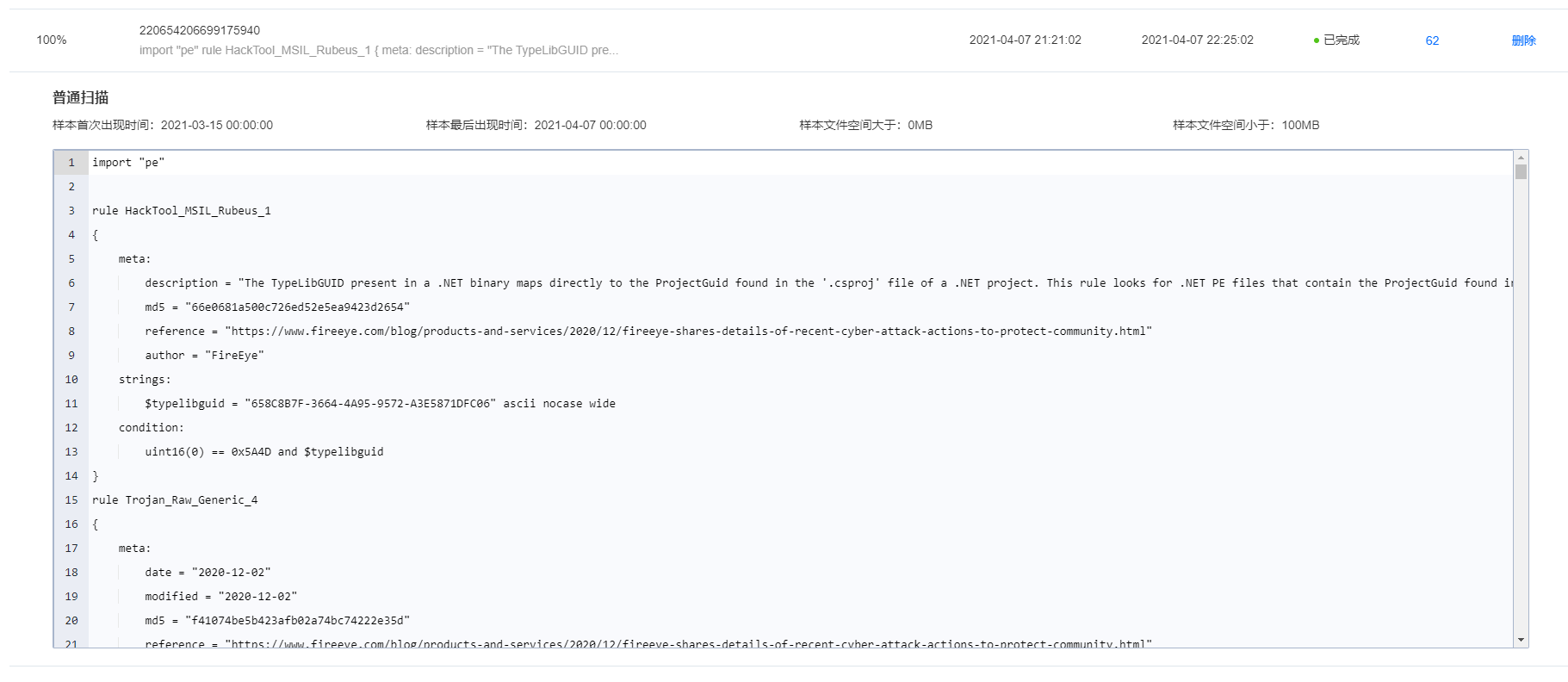

360安全大脑集成了Yara规则分析功能,支持用户上传自定义的Yara规则文件,利用360样本中心的扫描分析能力对360收集的样本进行扫描。

三、应用案例

2020年12月8日,美国顶级安全公司FireEye(中文名:火眼)发布一则通告称:其内部网络被某个“拥有一流网络攻击能力的国家”所突破,这场攻击导致FireEye的红队安全工具被盗走。

其后,FireEye在其GitHub账户上共享了危害指标(IOC)和反措施。FireEye提供的GitHub存储库包含Snort和Yara规则的列表,这些数据将帮助其他公司检测黑客是否使用了FireEye的任何被盗工具来破坏其网络。FireEye还发布了其红队工具中的不少关键元素,目的是帮助各潜在目标准确判断后续攻击活动的走势。

对于大多数的安全研究人员来说,临时搭建一个Yara扫描环境来研究这些规则费时费力,更为困难的是要找到足够多的可疑样本进行分析。

样本狩猎功能为众多安全研究人员提供了一个病毒分析和研究的环境,帮助用户提升病毒分析能力。